古典密码体制

古典密码体制

古典密码体制是指在信息技术未发达时期使用的加密方法,主要包括凯撒密码、单表代换密码、多表代换密码和一次性密码等。这些加密方法都是基于简单数学算法而设计的,因此安全性相对较低,容易被破解。

凯撒密码

凯撒密码的历史可以追溯到公元前1世纪罗马帝国时期,该密码以罗马军事统帅尤利乌斯·凯撒的名字命名。凯撒采用了每个字母向右移动固定数量的方法来加密他的通信内容,这种方法在当时是比较安全的。

然而,由于凯撒密码的密钥只有26种可能(对应于每个字母向右移动0-25个位置),因此它很容易被攻击者破解。当一个人知道了移位量后,就可以很容易地将密文转化为明文。事实上,即使没有密钥,攻击者也可以通过暴力破解的方法来猜测出正确的移位量,因为英语中使用频率最高的字母是E,其次是T、A、O、I等,攻击者可以统计密文中各字母出现的频率并推断出移位量。

虽然凯撒密码的安全性非常低,但在1000多年的历史中,它一直被广泛使用。直到19世纪末,通过更加理论化的分析和数学方法,密码学家们才开始意识到凯撒密码的弱点,并开始研究更加复杂的加密算法,例如单表代换密码和多表代换密码等。

虽然凯撒密码已经被淘汰,但它仍然具有重要的历史意义,因为它是密码学的起源之一,启示了更加复杂的加密算法的发展。同时,我们也需要认识到,任何加密方法都有其局限性,不能完全保证信息安全,因此不断发展更强大的加密算法和安全协议非常重要。

单表代换密码

单表代换密码是一种使用替换规则来加密明文的古典密码算法,它可以被追溯到中世纪。在单表代换密码中,每个字母都会被替换成一个特定的字母或符号,这些替换规则通常由一张称为“替换表”的表格来表示。

最早的单表代换密码可能是简单的“字母逆序排列”方式。例如,将字母表按照Z-A顺序重新排列,即可形成一种简单的单表代换密码。这种密码非常容易破解,因为它只需要猜测出替换规则就可以了。

在中世纪,单表代换密码得到了广泛应用。代表性的例子是凯撒加密法和维吉尼亚密码。其中,维吉尼亚密码是一种多表代换密码,它使用了一组不同的替换表,并根据一个关键词来选择使用哪个替换表。

然而,由于单表代换密码中的替换规则往往是固定的,而且存在语言学上的规律,攻击者可以通过统计分析等方式破解密码。例如,如果某个字母在明文中出现频率较高,那么很可能对应的替换字符在密文中也出现频率较高。这样,攻击者就可以通过统计字母频率的方法推断出替换规则,从而破解密码。

总之,单表代换密码是密码学发展过程中的一个重要阶段,它启示了更加复杂的代换密码和置换密码的发展。但由于其安全性太低,现在已经很少用于实际的加密通信中。

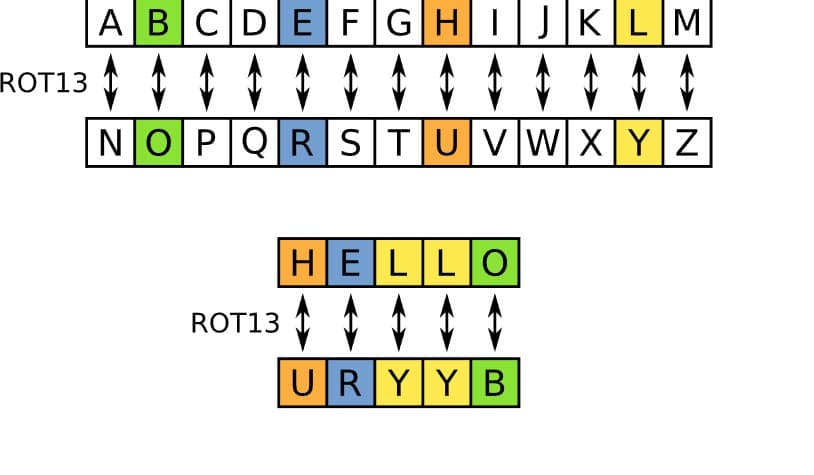

多表代换密码

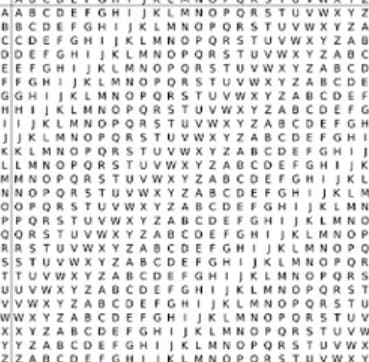

多表代换密码是单表代换密码的一种改进,它使用多个不同的替换表来加密消息,从而增加了破解难度。在使用多表代换密码时,发送方和接收方需要事先约定一个规则,以确定使用哪个替换表,以及何时更换替换表。

最早的多表代换密码可能是维吉尼亚密码,它使用了一组不同的替换表,并根据一个关键词来选择使用哪个替换表。具体来说,维吉尼亚密码使用一个长字符串作为密钥,并将其重复拼接成与明文长度相等的字符串。然后,每个明文字符都会按照密钥中对应位置上的字符选择一个不同的替换表来加密。

虽然多表代换密码相对于单表代换密码来说更加复杂,但仍然存在被攻击者破解的风险。由于多表代换密码中仍然存在语言学上的规律,攻击者可以通过统计分析等方式破解密码。例如,如果某个字母在明文中出现频率较高,那么很可能对应的替换字符在一个或多个替换表中也出现频率较高。这样,攻击者就可以通过统计字母频率的方法推断出替换规则,从而破解密码。

因此,多表代换密码只是单表代换密码的一种变形,实际上并没有显著提高密码安全性。随着密码学理论的发展,人们逐渐认识到使用数学算法和技术手段来保护信息安全的必要性,因此古典密码体制已经被现代密码体制所取代。

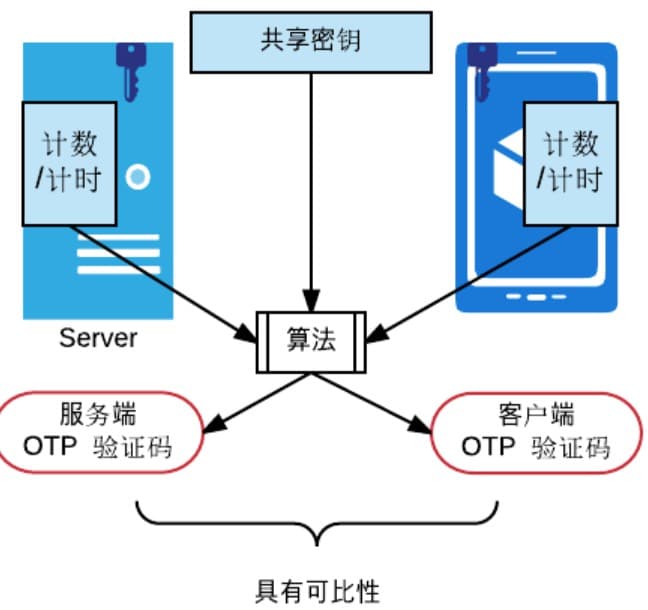

一次性密码

一次性密码是一种使用随机密钥来加密消息的加密方法,也称为OTP(One-Time Pad)。在这种加密方法中,每个明文字符都会与一个随机生成的密钥字符进行异或运算,从而生成对应的密文字符。由于密钥是随机生成的、只能使用一次,并且与明文长度相等,因此攻击者很难通过统计分析等方式破解密码。

一次性密码最早出现在20世纪初期,它被广泛应用于情报机构和军事通信中。一次性密码的优点在于它的安全性非常高,因为唯一能够破解密码的方法就是获取到完整的密钥本,这几乎是不可能的。同时,由于密钥只能使用一次,并且在使用后就要销毁,因此可以避免重复使用密钥带来的风险。

然而,一次性密码实际应用时存在较大限制。首先,发送方和接收方必须事先共享同样长度的随机密钥,这意味着需要安全地将密钥传输给接收方,否则密钥可能会被攻击者截获。其次,由于密钥只能使用一次,因此需要足够多的随机密钥来支持长时间的通信。这对于实际应用来说是一项巨大的挑战。

因此,虽然一次性密码在理论上是一种非常安全的加密方法,但在实际应用中受到了很大的限制。现代加密方法通常采用更加复杂的数学算法和技术手段来提高安全性和便利性,例如公钥密码体系和对称密码体系等。

参考资料:

https://zh.wikipedia.org/zh-hans/%E6%9B%BF%E6%8D%A2%E5%BC%8F%E5%AF%86%E7%A0%81

https://ctf-wiki.org/crypto/classical/polyalphabetic/

https://blog.unclezs.com/pages/85e727/#otp%E5%9F%BA%E6%9C%AC%E5%8E%9F%E7%90%86